DNS Yansıtma Saldırısı Nedir?

“DND Yansıtma Amplification DDOS Saldırılar Nedir Önlemler Nelerdir?“

DNS Yansıtma Saldırısı Nedir? Kurumları Hedef Alan DDoS Tehdidine Karşı Kritik Önlemler

DNS yansıtma ve amplification saldırıları kurumları nasıl hedef alıyor? BCP 38, IDS/IPS ve DNS rate limiting ile alınması gereken kritik önlemler neler? Bu makalemizde sizlere yardımcı olabilecek içerikler hazırladık.

Bu makale Soly Hotspot tarafından hazırlanmıştır.

DNS tabanlı DDoS saldırıları neden artıyor? DNS reflection ve amplification saldırılarına karşı ISP ve kurumlar hangi önlemleri almalı?

İnternet altyapısının temel bileşenlerinden biri olan DNS (Domain Name System), siber saldırganlar tarafından en çok istismar edilen servislerden biri haline geldi. Özellikle DNS yansıtma (DNS reflection) ve amplifikasyon saldırıları, son yıllarda kurumları hedef alan en güçlü DDoS (Distributed Denial of Service) yöntemleri arasında öne çıkıyor.

Düşük maliyetle yüksek hacimli trafik üretilebilmesi, bu saldırı türünü siber tehdit ekosisteminde kritik bir noktaya taşıyor.

DNS Yansıtma (Reflection) Saldırısı Makalemizde Konu Başlıklarımız

- DNS Açığınız Varsa Saldırı Altındasınız: İşte En Tehlikeli DDoS Yöntemi

- Tek Bir Hata Tüm Sistemi Çökertiyor: DNS Yansıtma Saldırıları Nasıl Çalışıyor?

- Kurumlar Farkında Değil: DNS Üzerinden Gelen Dev DDoS Tehlikesi

- DNS Sunucunuz Sizi Ele Verebilir: Uzmanlardan Kritik Uyarı

- Küçük Bir DNS Sorgusu, Dev Bir Saldırıya Dönüşüyor!

- Siber Saldırganların Yeni Gözdesi: DNS Amplifikasyon Saldırıları

- DDoS Saldırıları Neden Bu Kadar Büyüdü? Cevap DNS’te Saklı

- Açık DNS Kullananlar Dikkat: Sisteminiz Saldırı Aracı Olabilir

- 50 Kat Trafik Artışı: DNS Amplification Saldırıları Nasıl Bu Kadar Güçlü?

- Uzmanlar Uyardı: DNS Güvenliği Olmadan Siber Savunma Eksik Kalır

DNDNS Yansıtma (Reflection) Saldırısı Nedir?

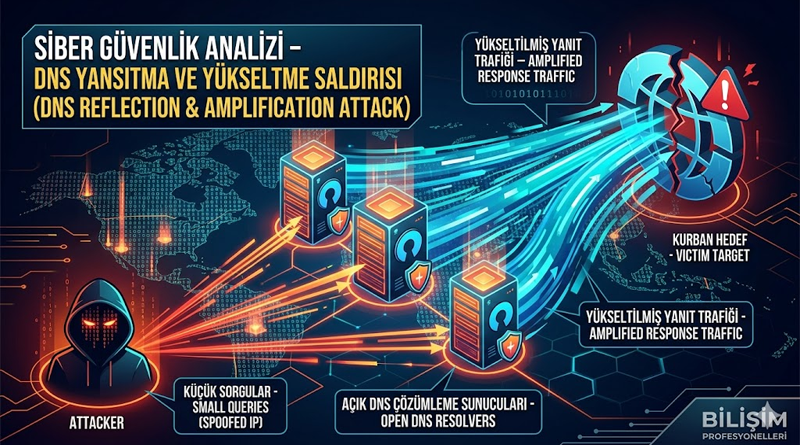

DNS yansıtma saldırısı, saldırganın kimliğini gizleyerek üçüncü taraf DNS sunucuları üzerinden hedef sisteme trafik yönlendirdiği bir DDoS tekniğidir.

Bu yöntemde:

- Saldırgan, DNS sunucularına sahte (spoofed) IP adresi ile sorgu gönderir

- Kaynak IP adresi olarak hedef sistem gösterilir

- DNS sunucuları yanıtları doğrudan hedefe iletir

Bu sayede saldırgan, kendini gizlerken yüzlerce DNS sunucusunu saldırı aracı olarak kullanır.

DNS Amplifikasyon Saldırısı Nasıl Çalışır?

Amplifikasyon saldırılarında temel amaç, küçük sorgularla büyük yanıtlar üretmektir.

- Küçük DNS istekleri gönderilir

- Çok daha büyük DNS yanıtları alınır

- Trafik 30 ila 50 kat büyüyebilir

Bu durum, saldırının etkisini katlayarak artırır ve hedef sistemin kısa sürede servis dışı kalmasına neden olur.

Neden DNS Tabanlı DDoS Saldırıları Bu Kadar Tehlikeli?

DNS saldırılarının etkili olmasının temel nedenleri:

- UDP protokolü kullanımı: Bağlantı doğrulama olmadığı için IP spoofing mümkündür

- Açık DNS resolver’lar: İnternette binlerce yanlış yapılandırılmış sunucu bulunur

- Yüksek amplifikasyon oranı: Düşük maliyetle yüksek trafik üretilebilir

- Dağıtık saldırı modeli: Botnet + DNS altyapısı birlikte kullanılır

Kurumlar İçin Çifte Risk: Hem Hedef Hem Araç Olabilirsiniz

DNS güvenliği yetersiz olan kurumlar:

- DDoS saldırılarının doğrudan hedefi olabilir

- Ya da farkında olmadan saldırının bir parçası haline gelebilir

Açık DNS sunucuları ve yanlış yapılandırmalar, kurumları saldırganlar için bir “trafik üretim merkezi” haline getirebilir.

DNS Yansıtma Saldırılarına Karşı Alınması Gereken Kritik Önlemler

Siber güvenlik uzmanlarına göre DNS tabanlı saldırılara karşı korunma, ISP (servis sağlayıcı) ve kurum içi altyapı olmak üzere iki katmanda ele alınmalıdır.

ISP Tarafında Alınması Gereken Önlemler

BCP 38 (Ingress Filtering) Uygulaması

- Sahte IP adresleri engellenir

- IP spoofing önlenir

- Reflection saldırılarının temeli ortadan kaldırılır

DDoS Koruma Hizmetleri

- Trafik temizleme (scrubbing)

- Anycast dağıtım

- Uygun maliyetli koruma çözümleri

Uzmanlara göre, günümüzde DDoS koruma servisleri oldukça erişilebilir maliyetlerle sunulmaktadır.

Kurum İçi (On-Premise) Alınması Gereken Önlemler

Firewall ve IDS/IPS Kullanımı

- Anormal DNS trafiği tespit edilmeli

- Büyük DNS response paketleri analiz edilmeli

- Şüpheli trafik otomatik engellenmeli

DNS Trafiği Filtreleme

- Şüpheli query pattern’ları bloklanmalı

- UDP 53 trafiği kontrol altına alınmalı

- Port bazlı trafik politikaları uygulanmalı

Response Rate Limiting (RRL)

- DNS yanıt sayısı sınırlandırılmalı

- Amplifikasyon etkisi azaltılmalı

Dağıtık DNS Mimarisi Kullanımı

- DNS tek noktada toplanmamalı

- Coğrafi dağıtım sağlanmalı

- Anycast altyapılar tercih edilmeli

DNS Güvenliğinde Altın Kural: Katmanlı Savunma

Uzmanlar, DNS saldırılarına karşı tek bir çözümün yeterli olmadığını vurguluyor.

Etkili bir koruma için:

- ISP seviyesinde filtreleme

- Ağ güvenliği çözümleri

- DNS yapılandırma optimizasyonları

birlikte uygulanmalıdır.

DNS Altyapınızı Gözden Geçirme Zamanı

DNS yansıtma ve amplifikasyon saldırıları, modern siber tehditler arasında en yüksek etkiye sahip yöntemlerden biri olarak öne çıkıyor.

Kurumların bu risklere karşı:

- DNS yapılandırmalarını denetlemesi

- Açık resolver’ları kapatması

- Güvenlik katmanlarını güçlendirmesi

artık bir tercih değil, operasyonel bir zorunluluk haline gelmiş durumda.

Bu makale Soly Hotspot tarafından hazırlanmıştır.